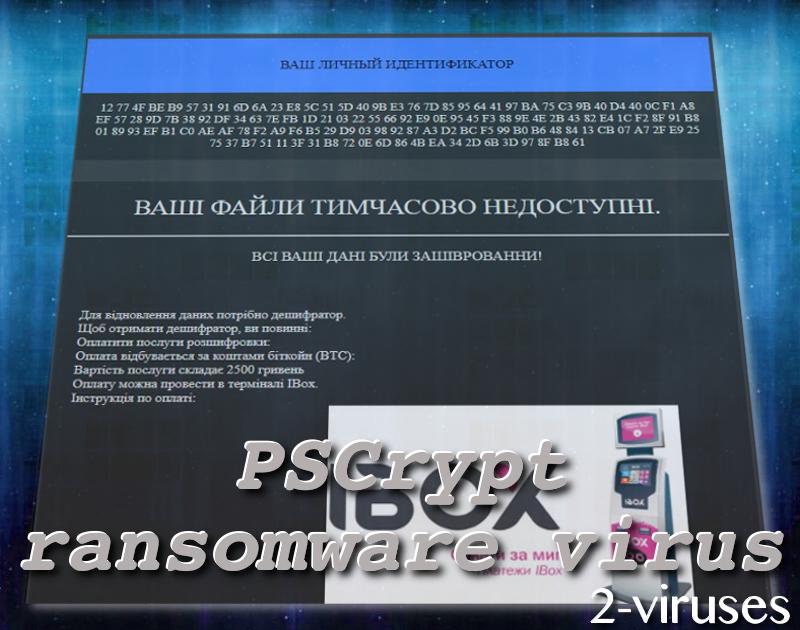

Il virus ransomware PSCrypt è emerso un po’ di tempo fa e Wmodule.exe è indicato come il suo payload. La cripto-infezione è già riuscita a infettare alcuni utenti; Pertanto, non dovrebbe essere considerata solo una minaccia teorica. Possiamo trovare relazioni di questo campione con un altro recente: XData. Entrambe queste minacce hanno mirato alle persone provenienti dall’Ucraina, con PSCrypt virus che mira anche a colpire persone provenienti dalla Russia e dai Paesi Bassi.

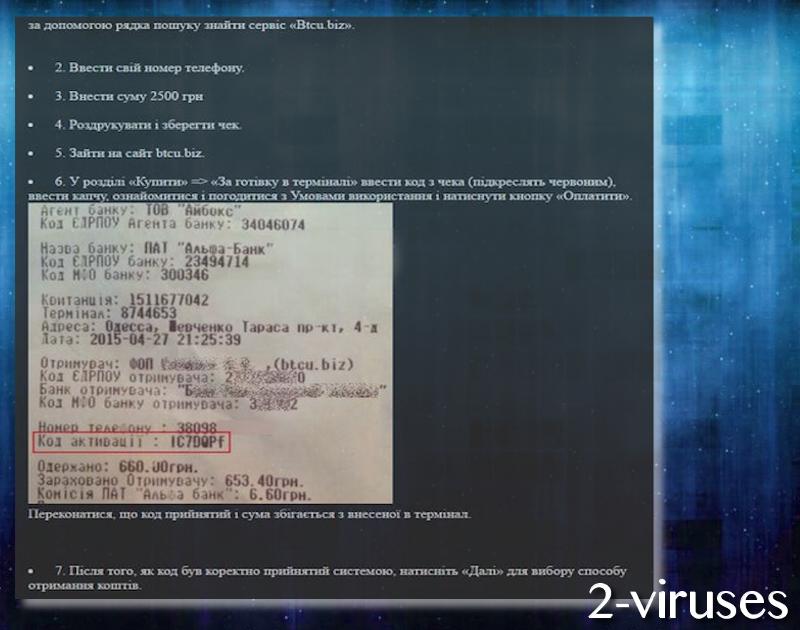

L’algoritmo AES è selezionato per fare il lavoro di crittografia dei dati, che viene completato dopo che l’estensione .pscrypt si unisce gli eseguibili rovinati. Un altro suggerimento che la variante abbia come obiettivo gli ucraini è che richiede soldi nell’unità monetaria dell’Ucraina. 2500 Hryvnias ucraini sono necessari per il recupero dei file. All’incirca, questa somma è pari a 96.029 dollari USA. Tuttavia, gli hacker desiderano che i loro pagamenti “guadagnati” vengano inviati tramite il sistema bitcoin. Ciò significa che le vittime devono acquistare bitcoins. In questo caso la tassa è pari a 0,035651 BTC.

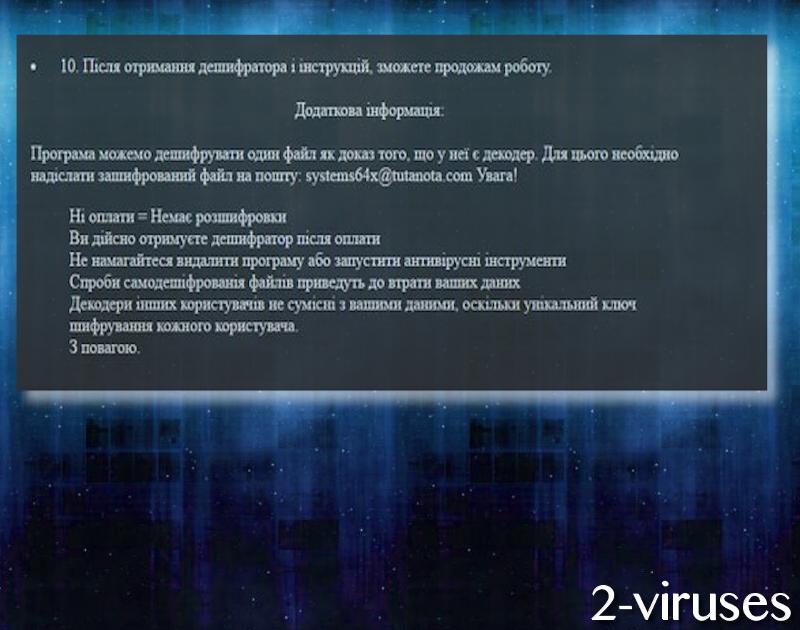

Tutte le richieste vengono spiegate con attenzione in un file Paxynok.hmtl che si avvia nei browser preferiti delle vittime. Per generalizzare, abbiamo già indicato le caratteristiche principali di questo ransomware. Guardando al file .exe che è stato determinato come il payload, notiamo che è etichettato come ad alto rischio. È stato notato che il ransomware modifica i diritti di accesso alla memoria in un processo remoto, inserisce le voci nelle chiavi del Registro di sistema di Windows e probabilmente utilizza determinate misure per rimanere nascosto fino a che la crittografia non sia complete.

Attualmente, i ricercatori di sicurezza non hanno fornito uno strumento gratuito di recupero dei file che possa aiutare le vittime a sfuggire all’infezione senza conseguenze. Tuttavia, dato che un certo numero di persone sono già state infettate da questo campione, prevediamo che verrà pubblicato uno strumento. Alcuni utenti potrebbero supporre che sia utile provare a ripristinare le copie di volume di Shadow, ma non nel caso di PSCrypt. Sembra avviare un comando che elimina tutte queste copie.

Sarebbe meglio che gli utenti avrebbero capiscano la necessità di eseguire il backup dei loro dati. Ciò può essere fatto selezionando un appropriato spazio di archiviazione online. D’altra parte, è anche possibile proteggere i dati semplicemente caricando copie dei vostri file digitali importanti in unità flash USB. Teneteli al sicuro e avrete un privilegio dato dal poter recuperare rapidamente i file in caso di tragica perdita. Un piccolo suggerimento: non tenete le unità flash USB collegate al vostro dispositivo in quanto potrebbero consentire a un cripto-virus di codificare i dati alo loro interno.

Le infezioni da malware come questa hanno un modo molto specifico di distribuzione. Se prestaste un’attenzione approfondita alla vostra casella di posta elettronica, notereste che molte e-mail fraudolenti finiscono nella cartella Spam. Ciò vi consente di risparmiarvi dei pericoli potenziali, ma non sempre. È possibile che le campagne di spam dannose vi possano convincere che l’apertura di un file specifico è un’idea saggia. Tuttavia, ricordate che è molto rischioso scaricare gli allegati dalle email. Se notate un file .doc, è possibile che in seguito sia necessario attivare le macro, che consentiranno al ransomware di entrare.

Prima che vittime provino i metodi di recupero dei file che abbiamo elencato di seguito, è necessario eliminare tutti i file dannosi. Anche se questo cripto-virus minaccia di eliminare la chiave per la decrittografia nel caso in cui le vittime tentino di eseguire strumenti anti-malware, è possibile che stiano bluffando. Non dovreste mai essere abbastanza ingenui da credere che gli hacker saranno abbastanza furbi da fornire alle vittime l’opzione di ripristino promessa. [Rev name=Reimage], Spyhunter o Malwarebytes sono tutti pronti a proteggervi dal malware. Non solo vi proteggerà dai virus in futuro, ma vi aiuta a trovare tutte le tracce di comportamenti dannosi.

Come rimuovere virus PSCrypt utilizzando il Ripristino di Sistema?

1. Riavvia il tuo computer in Modalità Provvisoria con Prompt di Comandi

Per Windows 7 / Vista/ XP

- Start → Spegni → Riavvia → OK.

- Premi ripetutamente F8 finché non apparirà una finestra contenente le opzioni avanzate di avvio.

- Scegli la Modalità Provvisoria con Prompt di Comandi.

Per Windows 8 / 10

- Premi Power nella schermata di login di Windows. Successivamente tieni premuto Shift e clicca su Riavvia.

- Scegli Troubleshoot → Opzione Avanzate → Impostazioni di avvio e clicca Riavvia.

- Non appena si caricherà, seleziona Abilita Modalità Provvisoria con Prompt di Comandi dalla lista delle impostazioni di avvio.

2. Ripristinare i file di sistema e le impostazioni

- Una volta caricato il Prompt dei Comandi, inserisci cd restore e premi invio.

- Successivamente digita rstrui.exe e premi nuovamente invio.

- Clicca “Avanti” nelle finestre che appariranno.

- Seleziona uno dei punti di ripristino disponibili prima che virus PSCrypt si sia infiltrato nel tuo sistema e clicca su “Avanti”.

- Per avviare il ripristino di sistema clicca su "Si"

2. Rimozione complete di virus PSCrypt

Dopo aver ripristinato il tuo sistema, ti consigliamo di scansionare il tuo computer con un anti-malware, come Spyhunter per rimuovere tutti i file malevoli collegati a virus PSCrypt.

3. Ripristino dei file corrotti da virus PSCrypt utilizzando le Copie Shadow

Se non utilizzassi le opzioni di ripristino di sistema nel tuo sistema operativo, esiste anche la possibilità di utilizzare gli snapshot delle copie shadow. Queste ultime salvano copie dei tuoi file nel momento in cui lo snapshot viene creato. Solitamente virus PSCrypt cercherà di cancellare tutte le copie Shadow esistenti, per questo motivo questo metodo potrebbe non funzionare su tutti i computer. Tuttavia, provare non costa nulla.

Le Copie Shadow sono disponibili solo su Windows XP Service Pack 2, Windows Vista, Windows 7, e Windows 8. Esistono due modi per recuperare i tuoi file attraverso le copie Shadow. Potrai farlo sia tramite le versioni precedenti di Windows sia tramite Shadow Explorer.

a) Versioni precedenti di WindowsClicca con il destro sul file criptato e seleziona Proprietà>Versioni precedenti. Adesso sarai in grado di vedere tutte le copie esistenti di quel particolare file e il momento in cui sono state salvate come Copie Shadow. Scegli la versione del file che vuoi recuperare e clicca su Copia, nel caso in cui volessi salvarlo in una directory di tua scelta. O Ripristina nel caso in cui volessi sostituirlo con quello esistente, ovvero il file criptato. Se volessi vedere prima il suo contenuto, clicca su Apri.

E’ un programma che può essere trovato online gratuitamente. Potrai scaricare sia la versione completa sia quella portatile di Shadow Explorer. Apri il programma. Nell’angolo superiore sinistro seleziona il drive in cui hai salvato il file che vuoi ripristinare. Adesso vedrai tutte le cartelle presenti il quel drive. Per selezionare un’intera cartella, clicca con il destro e seleziona “Esporta”. Successivamente scegli dove vuoi che venga salvata.

Nota: In molti casi è impossibile ripristinare i file corrotti dai moderni ransomware. Per questo motivo ti consiglio di utilizzare per precauzione un buon software per il backup su cloud. Ti consiglio di dare un’occhiata a Carbonite, BackBlaze, CrashPlan o Mozy Home.

Strumenti di Malware rimozione automatica

(Win)

Nota: processo Spyhunter fornisce la rilevazione del parassita come Virus Pscrypt e aiuta a la sua rimozione per libero. prova limitata disponibile, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Nota: processo Combo Cleaner fornisce la rilevazione del parassita come Virus Pscrypt e aiuta a la sua rimozione per libero. prova limitata disponibile,