Lukitus ransomware virus è un’altra versione dell’ infezione Locky i suoi creatori sono stati recentemente occupati anche con Diablo6 malware. La recente variante minaccia le persone e rovina i loro sistemi operativi in un modo molto analogo, ma attacca un’estensione unica .lukitus. Questo virus dalla veloce diffusione Locky virus, controllato dai più furbi hacker, ha ricevuto approssimativamente introiti per circa 7 milioni di dollari (Le vittime del ransomware hanno pagato). Dopo essere ritornati con la versione Diablo6, adesso mette pressione ai navigatori online braccandoli con degli allegati in .rar malevoli inviati come allegati nelle email.

L’arrivo dell’estensione Lukitus ha decisamente fatto scattare una tempestiva reazione da parte dei molti esperti e portali di sicurezza (Locky sta risorgendo). Il crypto-virus merita certamente attenzione data la sua natura aggressive di minacciare in pratica qualunque navigator online. E’ stato determinato che gli spam malevoli trasmettono messaggi che invitano gli utenti a controllare delle ricevute d’acquisto. Queste lettere solitamente contengono allegati in .zip o .rar che nascondono file JS. Poche fonti per i payload malevoli sono state trovate: i siti Angeldemon.com, Antibody Services.net, Ttytreffdrorseder.net, Asliozturk.com. Attenzione: non cercare di entrare in questi siti per ragioni cautelative.

Lukitus Virus quicklinks

- I loschi obiettivi di Lukitus crypto-malware

- Opzioni di decodifica ed eliminazione del ransomware

- Come rimuovere Lukitus virus utilizzando il Ripristino di Sistema?

- 1. Riavvia il tuo computer in Modalità Provvisoria con Prompt di Comandi

- 2. Ripristinare i file di sistema e le impostazioni

- 2. Rimozione complete di Lukitus virus

- 3. Ripristino dei file corrotti da Lukitus virus utilizzando le Copie Shadow

- Strumenti di Malware rimozione automatica

(Win)

Nota: processo Spyhunter fornisce la rilevazione del parassita come Lukitus virus e aiuta a la sua rimozione per libero. prova limitata disponibile, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Nota: processo Combo Cleaner fornisce la rilevazione del parassita come Lukitus virus e aiuta a la sua rimozione per libero. prova limitata disponibile,

I loschi obiettivi di Lukitus crypto-malware

Il virus informatico Lukitus non differisce molto da Locky ransomware (Ransomware FAQ): entrambi sono pronti a rendere i tuoi file in eseguibili irriconoscibili che non avranno più il loro filename originale né la loro estensione. Un pattern specifico viene selezionato dai criminali informatici per rovinare i file al livello più alto.

Quando selezionano filename unici e confusionari per I file codificati, i malware applicano diversi pattern: [first_8_hexadecimal_chars_of_id]-[next_4_hexadecimal_chars_of_id]-[next_4_hexadecimal_chars_of_id]-[4_hexadecimal_chars]-[12_hexadecimal_chars].lukitus. Se avessi tenuto d’occhio le attività di Locky, dovresti avere familiarità con esemplari di ransomware come ODIN e Zepto.

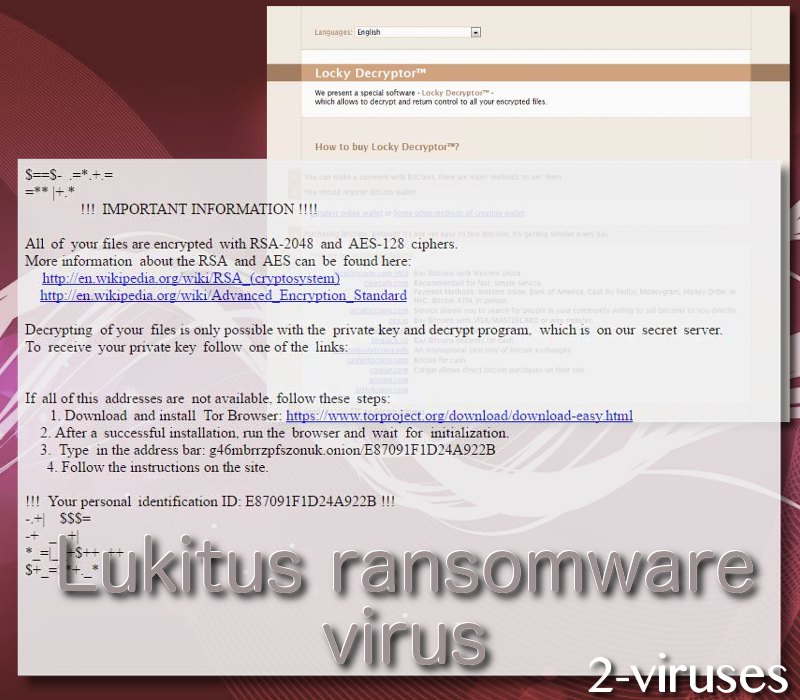

Quando Lukitus crypto-virus completerà il processo di cifratura, autodistruggerà il suo payload e mostrerà varie note di riscatto in cui fornirà informazioni sulle richieste che gli hacker hanno deciso di fare. I file lukitus.bmp e lukitus.htm caricheranno un testo, che informerà che il sistema operativo è stato attaccato e che I file del tuo disco sono stati codificati. Questo messaggio includerà un identificativo personale ID che sarà necessario quando dovrai loggarti nel sito TOR con le line guida per il pagamento. L’associazione tra TOR e i ransomware è stata stabilita da molto tempo. (Relazione tra TOR e ransomware).

Per il momento, la somma richiesta dagli hacker è di 0.46 BTC il che si traduce in 1993.18 dollari americano. Questo riscatto può seriamente danneggiare le tue finanze e alcune persone potrebbero non avere le risorse per pagare il riscatto. Speriamo che seguirai le raccomandazioni dei ricercatori per la sicurezza di non pagare mai alcuna fee per la decodifica dei file (Prima di pagare ciò che il ransomware chiede). Lukitus computer virus è un’infezione complicate, ma ci sono piccolo possibilità che tu possa recuperare i file rovinati.

Opzioni di decodifica ed eliminazione del ransomware

Se fossi stato abbastanza furbo da caricare i tuoi dati in dischi di backup, non c’è alcun dubbio che i tuoi file siano al sicuro. Nel caso in cui un crypto-malware dovesse attaccare il tuo sistema, ricordati che le posizioni alternative sono quasi sempre l’unica salvezza. Occasionalmente, le persone cercano di recuperare le copie di volume Shadow, ma non è sempre possibile visto che molti ransomware eliminano queste copie.

Se avessi salvato su una utility online o su una chiavetta USB, la possibilità che tu possa recuperare i tuoi dati sono alle stelle. Comunque sia, stai molto attento durante questo processo. Prima di immettere i file nel sistema operativo, devi eliminare il ransomware. Questo può essere fatto sia manualmente (segui le linee guida in basso) o con l’aiuto di alcuni software per la sicurezza. Spyhunter si prenderà cura adeguatamente del suo sistema e si assicurerà che questo non accada più in futuro.

Rimane una questione: come ha fatto Lukitus ransomware ad entrare nel tuo dispositivo? Sembrerebbe che sono state scelte le campagne di spam per questa variante. Messaggi email, contenenti allegati malevoli sono stati notati per essere la fonte principale dell’infezione. Non aprire mai gli allegati di mittenti sconosciuti e non esplorare siti che potrebbero essere coinvolti nella distribuzione di malware.

Inoltre, tieni il tuo protocollo desktop remoto (RDP) sempre al sicuro da attenzioni non desiderate. Alcune varianti dei ransomware sfruttano queste strategie di infiltrazione. Si spera, che se fossi abbastanza accorto, il tuo sistema operativo possa evitare inconvenienti come questo.

Aggiornamento del 1 settembre, 2017. Lukitus ransomware è stato trasmesso in una gigantesca campagna di lettere spam. In totale gli hacker pare che abbiano inviato 23 milioni di messaggi, contenenti il payload di questa infezione.

Dovremmo discutere dell’enorme campagna di spam che ha distribuito Lukitus ransomware (Locky ritorna con Lukitus). Sembrerebbe che le email contenevano dei link malevoli che fingevano di essere di Dropbox, una utility molto popolare.

Come abbiamo già stabilito, l’attacco è durato 24 ore e in questo breve lasso di tempo, un impressionante numero di email è stato inviato: 23 milioni (Locky ritorna tramite lo spam). Dato che potresti aver già sentito del buon vecchio Hoefler Text scam pop-up, è stato scoperto che questo messaggio potrebbe portare con sé Locky o la sua versione più recente, Lukitus crypto-virus. Oltre a ciò, alcuni messaggi vocali sono stato in grado di diffondere questo devastante esemplare di ransomware.

Dovresti ricordare che Lukitus può essere diffuso attraverso siti dall’aspetto ufficiale. Ad esempio, lettere di spam, che fingono di essere di DropBox, e cercano di caricare un sito che assomiglia alla versione legittima. Cliccare su link pericoloso potrebbe avere gravi conseguenze. Una di queste potrebbe essere quella di scaricare un file zippato con al suo interno file in JavaScript.

Come rimuovere Lukitus virus utilizzando il Ripristino di Sistema?

1. Riavvia il tuo computer in Modalità Provvisoria con Prompt di Comandi

Per Windows 7 / Vista/ XP

- Start → Spegni → Riavvia → OK.

- Premi ripetutamente F8 finché non apparirà una finestra contenente le opzioni avanzate di avvio.

- Scegli la Modalità Provvisoria con Prompt di Comandi.

Per Windows 8 / 10

- Premi Power nella schermata di login di Windows. Successivamente tieni premuto Shift e clicca su Riavvia.

- Scegli Troubleshoot → Opzione Avanzate → Impostazioni di avvio e clicca Riavvia.

- Non appena si caricherà, seleziona Abilita Modalità Provvisoria con Prompt di Comandi dalla lista delle impostazioni di avvio.

2. Ripristinare i file di sistema e le impostazioni

- Una volta caricato il Prompt dei Comandi, inserisci cd restore e premi invio.

- Successivamente digita rstrui.exe e premi nuovamente invio.

- Clicca “Avanti” nelle finestre che appariranno.

- Seleziona uno dei punti di ripristino disponibili prima che Lukitus virus si sia infiltrato nel tuo sistema e clicca su “Avanti”.

- Per avviare il ripristino di sistema clicca su "Si"

2. Rimozione complete di Lukitus virus

Dopo aver ripristinato il tuo sistema, ti consigliamo di scansionare il tuo computer con un anti-malware, come Spyhunter per rimuovere tutti i file malevoli collegati a Lukitus virus.

3. Ripristino dei file corrotti da Lukitus virus utilizzando le Copie Shadow

Se non utilizzassi le opzioni di ripristino di sistema nel tuo sistema operativo, esiste anche la possibilità di utilizzare gli snapshot delle copie shadow. Queste ultime salvano copie dei tuoi file nel momento in cui lo snapshot viene creato. Solitamente Lukitus virus cercherà di cancellare tutte le copie Shadow esistenti, per questo motivo questo metodo potrebbe non funzionare su tutti i computer. Tuttavia, provare non costa nulla.

Le Copie Shadow sono disponibili solo su Windows XP Service Pack 2, Windows Vista, Windows 7, e Windows 8. Esistono due modi per recuperare i tuoi file attraverso le copie Shadow. Potrai farlo sia tramite le versioni precedenti di Windows sia tramite Shadow Explorer.

a) Versioni precedenti di WindowsClicca con il destro sul file criptato e seleziona Proprietà>Versioni precedenti. Adesso sarai in grado di vedere tutte le copie esistenti di quel particolare file e il momento in cui sono state salvate come Copie Shadow. Scegli la versione del file che vuoi recuperare e clicca su Copia, nel caso in cui volessi salvarlo in una directory di tua scelta. O Ripristina nel caso in cui volessi sostituirlo con quello esistente, ovvero il file criptato. Se volessi vedere prima il suo contenuto, clicca su Apri.

E’ un programma che può essere trovato online gratuitamente. Potrai scaricare sia la versione completa sia quella portatile di Shadow Explorer. Apri il programma. Nell’angolo superiore sinistro seleziona il drive in cui hai salvato il file che vuoi ripristinare. Adesso vedrai tutte le cartelle presenti il quel drive. Per selezionare un’intera cartella, clicca con il destro e seleziona “Esporta”. Successivamente scegli dove vuoi che venga salvata.

Nota: In molti casi è impossibile ripristinare i file corrotti dai moderni ransomware. Per questo motivo ti consiglio di utilizzare per precauzione un buon software per il backup su cloud. Ti consiglio di dare un’occhiata a Carbonite, BackBlaze, CrashPlan o Mozy Home.

Strumenti di Malware rimozione automatica

(Win)

Nota: processo Spyhunter fornisce la rilevazione del parassita come Lukitus Virus e aiuta a la sua rimozione per libero. prova limitata disponibile, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Nota: processo Combo Cleaner fornisce la rilevazione del parassita come Lukitus Virus e aiuta a la sua rimozione per libero. prova limitata disponibile,