È stato registrato che un nuovo tipo di ransomware soprannominato “Scarab Ransomware” viene ora distribuito in grandi quantità. La distribuzione di questo ransomware è effettuata dalla campagna malspam e il botnet di Necurs viene utilizzato per diffondere questo problema. Anche se il numero esatto è ancora sconosciuto, è chiaro che oltre 10 milioni di e-mail maligne sono già state inviate a questa data e il numero è ancora in aumento. I criminali informatici dietro questo virus sono riusciti a inviare oltre 3 milioni di email in un intervallo di sole 4 ore, il che è davvero impressionante. In base al modo in cui questo virus viene distribuito, ricorda l’infezione di Jaff ransomware.

Scarab Virus – scoperto a giugno, attivo a novembre

Se pensi che questo Scarab ransomware sia qualcosa di nuovo, ti sbagli: è stato scoperto a giugno, dal ricercatore della sicurezza informatica Michael Gillespie. Allora, perché lo riportiamo solo ora, qualche mese dopo? Principalmente a causa del fatto che non era realmente attivo fino a questa data. Ora, è un po ‘modificato e la versione finale è ancora più pericolosa.

Parlando della distribuzione, il payload di questo virus viene fornito come allegato all’e-mail con oggetto “Scansionato da * nome della società casuale *”. Diverse immagini e un file .zip sono probabilmente collegati ad esso. Aprire quel file .zip allegato è sufficiente per l’utente essere infettato. Successivamente, un payload verrà automaticamente rilasciato su un computer e i file dannosi verranno scaricati in seguito.

Una volta che il virus Scarab è all’interno, il processo di crittografia inizierà automaticamente – l’estensione unica. [[email protected]] .scarab sarà aggiunto alla fine di ogni file personale memorizzato sul computer, rendendoli inutili. Non è noto quale tipo di crittografia sia utilizzato da Scarab, tuttavia in entrambi i casi non esiste uno strumento per decodificare quei file al momento.

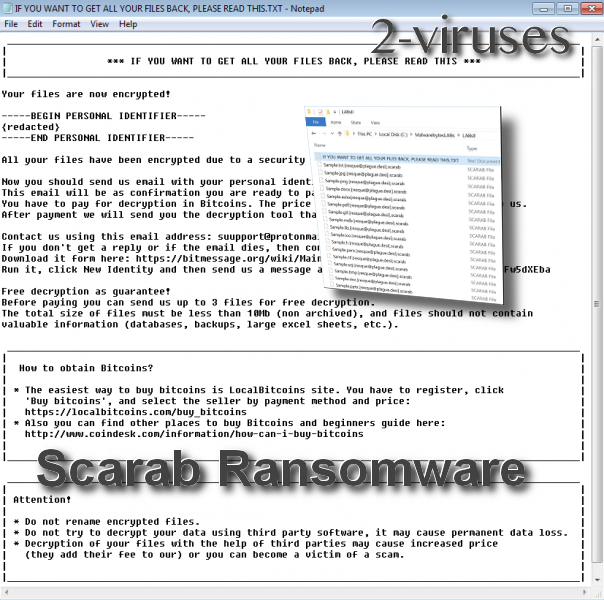

Come di consueto, dopo la crittografia, Scarab ransomware creerà una nota di riscatto chiamata “SE VOLETE OTTENERE TUTTI I VOSTRI FILE INDIETRO, PER FAVORE LEGGETE QUESTO.TXT” e lo posizionerà in ogni cartella con file crittografati e anche sul desktop. Testo originale dalla nota di riscatto:

*** IF YOU WANT TO GET ALL YOUR FILES BACK, PLEASE READ THIS ***

Your files are now encrypted!

All your files have been encrypted due to a security problem with your PC.

Now you should send us email with your personal identifier.

This email will be as confirmation you are ready to pay for decryption key.

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us.

After payment we will send you the decryption tool that will decrypt all your files.

Contact us using this email address: [email protected]

Free decryption as guarantee!

Before paying you can send us up to 3 files for free decryption.

The total size of files must be less than 10Mb (non archived), and files should not contain

valuable information (databases, backups, large excel sheets, etc.).

| How to obtain Bitcoins?

| * The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click

| ‘Buy bitcoins’, and select the seller by payment method and price:

| hxxps://localbitcoins.com/buy_bitcoins

| * Also you can find other places to buy Bitcoins and beginners guide here:

| hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins

| Attention!

| * Do not rename encrypted files.

| * Do not try to decrypt your data using third party software, it may cause permanent data loss.

| * Decryption of your files with the help of third parties may cause increased price

| (they add their fee to our) or you can become a victim of a scam.

Tecniche impreviste utilizzate da questo ransomware – non rivelano l’importo del riscatto, ma informano gli utenti che la cifra dipende direttamente dalla velocità con cui l’utente si metterà in contatto con i criminali informatici tramite e-mail [email protected].

Ti suggeriamo di non farlo, perché puoi semplicemente essere truffato. Abbiamo registrato più occasioni in cui gli utenti vengono ignorati dopo aver pagato il riscatto.

Il virus è stato scoperto per la prima volta a giugno 2017 ed è attivo da allora, con il mese più attivo per le infezioni a novembre. Tuttavia, sembra che nel dicembre del 2017 i criminali informatici abbiano cambiato tattica e aggiornato Scarab. In effetti, hanno persino cambiato il nome un po ‘- ora è soprannominato il virus Scarabey. Sembra che questa nuova versione del noto virus sia specificamente indirizzata al pubblico di lingua russa.

Tuttavia, entrambi i virus sono quasi identici, oltre al nome, ai nomi dei file e alla richiesta di riscatto, che nel caso Scarabey è scritto in russo. Sembra che il virus Scarab sia stato anche scritto da qualcuno che parla il russo come lingua madre e tradotto in inglese con alcuni errori grammaticali. Questa è la nota di riscatto della versione russa tradotta in inglese:

Good afternoon. Your computer has been infected with Scarabey. All data is encrypted with a unique key, which is available only to us.

Without the unique key – files can not be restored.

24 files are deleted every 24 hours. (we have copies of them)

If you do not run the decryption program within 72 hours, all the files on the computer are completely deleted, without the possibility of recovery.

Read carefully how to recover all encrypted data.

Inoltre, nella versione Scarabey, l’estensione aggiunta ai file dopo che la crittografia è stata leggermente ridotta, ora è solo “scarab” invece di “[[email protected]] .scarab”.

Come comportarsi con Scarab/Scarabey virus?

Di solito il modo migliore per gestire il ransomware è semplicemente impostare il computer su una data precedente. Tuttavia, in questo caso non è possibile perché Scarab esegue il comando per disabilitare la funzione di ripristino su Windows System. Ciò significa che l’unico modo possibile per ripristinare i file è ripristinarli da un backup che è stato archiviato su un disco rigido esterno o su un cloud, seguendo le istruzioni di ripristino del sistema. Tuttavia, se non si dispone di tale file, questa azione non sarà possibile.

Anche se dopo la crittografia, Scarab ransomware dovrebbe disinstallare automaticamente se stesso, ci sono possibilità che alcuni file dannosi associati a questa infezione rimangano ancora sul tuo computer. Ovviamente, devono essere rimossi e il modo migliore per farlo è scaricare un’applicazione anti-malware affidabile, come Spyhunter e scansionare il tuo computer con esso. Uno di questi strumenti eliminerà automaticamente tutte le applicazioni dannose dal tuo computer e proteggerà il sistema da virus simili in futuro.

Nota che nessuno strumento anti-malware sarà in grado di decrittografare i file bloccati da Scarab ransomware – è solo usato per rimuovere file dannosi da un sistema.

Strumenti di Malware rimozione automatica

(Win)

Nota: processo Spyhunter fornisce la rilevazione del parassita come Scarab Ransomware e aiuta a la sua rimozione per libero. prova limitata disponibile, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Nota: processo Combo Cleaner fornisce la rilevazione del parassita come Scarab Ransomware e aiuta a la sua rimozione per libero. prova limitata disponibile,